( Вход | Регистрация | Поиск )

Новости от (о) Microsoft, факты, заплатки, релизы, скандалы и т.д.

Стандартный · [ Линейный ]

Дата обновления: 09.04.2024 - 18:53, перейти к новому сообщению

Свежие новости Microsoft и партнеров компании, а также актуальная информация о продуктах и устройствах Microsoft

--------------------

Не работает ссылка? Пишите в теме, обновим :)! Link not working? Let us know in the comments, we'll fix it!

Трудно найти слова, когда действительно есть что сказать. Э.М. Ремарк

Ответов(2340 - 2349)

Включение "Режима бога" в Windows 10/11

Многим известны случаи присутствия в программных решениях так называемых не задокументированных возможностей. Есть такие возможности от разработчиков Microsoft и в ее операционных системах. В частности, есть так называемый Режим бога (God Mode), который дает быстрый доступ ко всем настройкам платформы.

Многим известны случаи присутствия в программных решениях так называемых не задокументированных возможностей. Есть такие возможности от разработчиков Microsoft и в ее операционных системах. В частности, есть так называемый Режим бога (God Mode), который дает быстрый доступ ко всем настройкам платформы.

» Нажмите, для открытия спойлера | Press to open the spoiler «

Открыта онлайн регистрация на Build 2022

Меньше месяца осталось до ежегодного крупнейшего мероприятия Microsoft для разработчиков, конференции MS Build 2022. Она пройдет в виртуальном формате с 24 по 26 мая. На конференции, традиционно, компания анонсирует, как новинки для разработчиков, так и то, что ждет в ближайшем будущем всех пользователей Windows 11.

Меньше месяца осталось до ежегодного крупнейшего мероприятия Microsoft для разработчиков, конференции MS Build 2022. Она пройдет в виртуальном формате с 24 по 26 мая. На конференции, традиционно, компания анонсирует, как новинки для разработчиков, так и то, что ждет в ближайшем будущем всех пользователей Windows 11.

» Нажмите, для открытия спойлера | Press to open the spoiler «

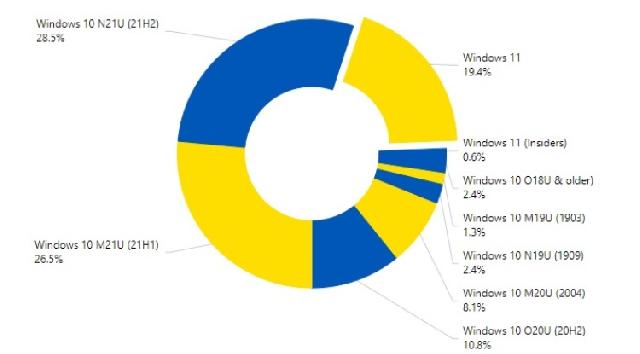

Распространение Windows 11 почти остановилось в марте, Windows 10 21H2 сохраняет популярность

Похоже, что после довольно успешного старта Windows 11 осенью прошлого года и стабильного роста в первые несколько месяцев в марте скорость распространения операционной системы снизилась максимально. Об этом говорят данные исследования платформы AdDuplex, которая отслеживает уровень распространения разных версий программной платформы и регулярно публикует отчёты по итогам проделанной работы.

Похоже, что после довольно успешного старта Windows 11 осенью прошлого года и стабильного роста в первые несколько месяцев в марте скорость распространения операционной системы снизилась максимально. Об этом говорят данные исследования платформы AdDuplex, которая отслеживает уровень распространения разных версий программной платформы и регулярно публикует отчёты по итогам проделанной работы.

» Нажмите, для открытия спойлера | Press to open the spoiler «

Microsoft призвала отказаться от браузера Internet Explorer

Microsoft предупредила о скором окончании поддержки браузера Internet Explorer

Microsoft предупредила о скором окончании поддержки браузера Internet Explorer

» Нажмите, для открытия спойлера | Press to open the spoiler «

Edge стал вторым после Chrome на настольных ПК

Браузер компании Microsoft Edge на движке Chromium с каждым новым релизом становится все более функциональным и продвинутым решением, которое уже запросто соперничает с Chrome от Google. Edge является полноценным кроссплатформенным браузером, доступным на настольных компьютерах с Windows, macOS и Linux, а также на мобильных устройствах с Android и iOS.

Браузер компании Microsoft Edge на движке Chromium с каждым новым релизом становится все более функциональным и продвинутым решением, которое уже запросто соперничает с Chrome от Google. Edge является полноценным кроссплатформенным браузером, доступным на настольных компьютерах с Windows, macOS и Linux, а также на мобильных устройствах с Android и iOS.

» Нажмите, для открытия спойлера | Press to open the spoiler «

Инсайдерам доступен Edge 102.0.1245.3

Компания Microsoft выпустила очередную новую сборку своего браузера Edge на канале Dev. Традиционно в сборке 102.0.1245.3 есть некоторые новшества, а также исправления ранее обнаруженных проблем. Однако, есть и неисправленные ошибки и проблемы, поэтому рекомендуем использовать сборки с канала Dev лишь для тестирования.

Компания Microsoft выпустила очередную новую сборку своего браузера Edge на канале Dev. Традиционно в сборке 102.0.1245.3 есть некоторые новшества, а также исправления ранее обнаруженных проблем. Однако, есть и неисправленные ошибки и проблемы, поэтому рекомендуем использовать сборки с канала Dev лишь для тестирования.

» Нажмите, для открытия спойлера | Press to open the spoiler «

Осторожно: новое обновление Windows вызывает «синий экран смерти»

Речь об автоматическом обновлении безопасности KB5013943, выпущенном Microsoft 10 мая.

Речь об автоматическом обновлении безопасности KB5013943, выпущенном Microsoft 10 мая.

» Нажмите, для открытия спойлера | Press to open the spoiler «

Microsoft выпускает предупреждение об эксплойте RCE в Microsoft Support Diagnostic Tool

Если вы когда-либо обращались в службу поддержки Microsoft напрямую по поводу какой-либо проблемы в вашей системе Windows или Windows Server, возможно, вам было предложено использовать Microsoft Support Diagnostic Tool (MSDT). Вы можете открыть его, набрав msdt в Windows Run (Win + R), после чего вам будет предложено ввести пароль, предоставленный представителем службы поддержки. Как только вы введете его, вы сможете запустить некоторую диагностику и отправить результаты непосредственно в Microsoft для дальнейшего анализа.

Если вы когда-либо обращались в службу поддержки Microsoft напрямую по поводу какой-либо проблемы в вашей системе Windows или Windows Server, возможно, вам было предложено использовать Microsoft Support Diagnostic Tool (MSDT). Вы можете открыть его, набрав msdt в Windows Run (Win + R), после чего вам будет предложено ввести пароль, предоставленный представителем службы поддержки. Как только вы введете его, вы сможете запустить некоторую диагностику и отправить результаты непосредственно в Microsoft для дальнейшего анализа.

» Нажмите, для открытия спойлера | Press to open the spoiler «

Microsoft сократит 400 сотрудников в России

Ранее компания Microsoft уже объявляла, что приостанавливает новые продажи своих продуктов и услуг в России. Правда, она продолжит сотрудничать с образовательными и медицинскими учреждениями, так как это критические области, по мнению компании, которые нельзя трогать. Все уже заключенные договора продолжат действовать, а для проданных продуктов компания будет исправно оказывать всю необходимую поддержку.

Ранее компания Microsoft уже объявляла, что приостанавливает новые продажи своих продуктов и услуг в России. Правда, она продолжит сотрудничать с образовательными и медицинскими учреждениями, так как это критические области, по мнению компании, которые нельзя трогать. Все уже заключенные договора продолжат действовать, а для проданных продуктов компания будет исправно оказывать всю необходимую поддержку.

» Нажмите, для открытия спойлера | Press to open the spoiler «

Internet Explorer ушел на покой.

Microsoft прекратила поддержку легендарного браузера

Пользователи не заметят разницы после этого обновления Windows.

Microsoft прекратила поддержку легендарного браузера

Пользователи не заметят разницы после этого обновления Windows.

» Нажмите, для открытия спойлера | Press to open the spoiler «

SoftoRooM © 2004-2024