( Вход | Регистрация | Поиск )

Новости сетевой безопасности, все новости по сетевой безопасности

Стандартный · [ Линейный ]

Дата обновления: 05.02.2024 - 17:48, перейти к новому сообщению

Ответов(300 - 309)

Цитата | Quote

Исследователи из университета штата Мичиган нашли способ ускорения подбора закрытого 1024-битного RSA-ключа при наличии физического доступа к атакуемой системе. В то время как простое угадывание более 1000 двоичных цифр кода ключа может занять непостижимое количество часов, исследователи разработали способ свести время определения 1024-битного RSA-ключа, используемом для аутентификации, до примерно 100 часов.

Метод основан на задействовании недоработки в реализации кода коррекции ошибок в библиотеке OpenSSL и дополнительном учете изменения параметров оборудования: искусственно вызывался сбой через незначительное изменение напряжения, подаваемого для питания атакуемой системы. Аппаратный сбой приводит к генерации некорректных RSA-сигнатур, после накопления около десятка тысяч таких сигнатур на кластере запускается процесс анализа, который основывается на отсутствии в OpenSSL случайной затравки (salt) при генерации ошибочных сигнатур.

Тестовая атака производилась на систему Leon3 SoC на базе процессора SPARC, для анализа данных использовался работающий под управлением Debian GNU/Linux кластер из 80 узлов. Сообщается, что представленному методу атаки подвержен достаточно большой спектр потребительских устройств, таких как телефоны, медиа-плееры и ультрамобильные ПК. Подробности организации атаки с большим числом математических выкладок описаны в 6-страничном PDF-документе (http://www.eecs.umich...DATE10RSA.pdf).

Метод основан на задействовании недоработки в реализации кода коррекции ошибок в библиотеке OpenSSL и дополнительном учете изменения параметров оборудования: искусственно вызывался сбой через незначительное изменение напряжения, подаваемого для питания атакуемой системы. Аппаратный сбой приводит к генерации некорректных RSA-сигнатур, после накопления около десятка тысяч таких сигнатур на кластере запускается процесс анализа, который основывается на отсутствии в OpenSSL случайной затравки (salt) при генерации ошибочных сигнатур.

Тестовая атака производилась на систему Leon3 SoC на базе процессора SPARC, для анализа данных использовался работающий под управлением Debian GNU/Linux кластер из 80 узлов. Сообщается, что представленному методу атаки подвержен достаточно большой спектр потребительских устройств, таких как телефоны, медиа-плееры и ультрамобильные ПК. Подробности организации атаки с большим числом математических выкладок описаны в 6-страничном PDF-документе (http://www.eecs.umich...DATE10RSA.pdf).

Источник_http://www.theregister.co.uk/

ВНИМАНИЕ ПОЛЬЗОВАТЕЛЯМ БРАУЗЕРА OPERA!

В браузере Opera обнаружена уязвимость высокой степени опасности, которая может использоваться злоумышленниками для получения полного контроля над системой жертвы

В браузере Opera обнаружена уязвимость высокой степени опасности, которая может использоваться злоумышленниками для получения полного контроля над системой жертвыУязвимость существует из-за ошибки при обработке HTTP заголовка Content-Length. Злоумышленник может заманить пользователя на специально сформированный сайт, отправить браузеру специально сформированный HTTP заголовок и аварийно завершить работу браузера или выполнить произвольный код на системе с привилегиями пользователя, запустившего браузер Opera. В публичном доступе находится демонстрационный код, который приводит к аварийному завершению работы браузера.

В настоящий момент нет данных об использовании уязвимости злоумышленниками.

Способов устранения уязвимости не существует в настоящее время. SecurityLab рекомендует не посещать неизвестные сайты с помощью Opera и запускать браузер с пониженными привилегиями в системе (например, с привилегиями гостевой учетной записи).

Мы надеемся, что появившаяся уязвимость никак не связанна с ростом популярности браузера, о котором заявила Opera Software.

блин, опять обломали полноценный переход на версию 10X

Так и сижу на 9.64 ( она тоже подвержена:Opera 9.64-10.50 уязвимы. Старые версии 8.54-9.27 - нет.)

Кста, полазил по ресурсам, посвященным уязвимости, нашел примеры кода (php страницы) и попробовал: ESS ловит трафик, ругается и изолирует - не дает попробовать обрушить браузер и систему - реклама ESS

Так и сижу на 9.64 ( она тоже подвержена:Opera 9.64-10.50 уязвимы. Старые версии 8.54-9.27 - нет.)

Кста, полазил по ресурсам, посвященным уязвимости, нашел примеры кода (php страницы) и попробовал: ESS ловит трафик, ругается и изолирует - не дает попробовать обрушить браузер и систему - реклама ESS

RSA-шифрование «раскололи» электричеством

Трое ученых из Мичиганского университета (США) сумели восстановить 1024-битный закрытый ключ шифрования RSA за 100 часов, используя кластер из восьми десятков компьютеров на базе процессора Pentium 4. Исследователи обнаружили, что могут заставить шифрующее устройство отдать закрытый ключ в чистом виде, всего лишь варьируя напряжение питания.

Трое ученых из Мичиганского университета (США) сумели восстановить 1024-битный закрытый ключ шифрования RSA за 100 часов, используя кластер из восьми десятков компьютеров на базе процессора Pentium 4. Исследователи обнаружили, что могут заставить шифрующее устройство отдать закрытый ключ в чистом виде, всего лишь варьируя напряжение питания.» Нажмите, для открытия спойлера | Press to open the spoiler «

По материалам сайтов theregister_co_uk и Мичиганского университетаДобавлено:

Заяц Energizer оказался «троянским конем»

Исследователи из центра быстрого реагирования US-CERT (Computer Emergency Readiness Team) при министерстве внутренней безопасности США обнаружили, что зарядные USB-устройства компании Energizer устанавливают на ПК пользователей, кроме безобидной программы для управления, троянец, который открывает потенциальным злоумышленникам удаленный доступ к системе.

» Нажмите, для открытия спойлера | Press to open the spoiler «

По материалам сайта Yahoo!News и специального бюллетеня антивирусной компании Sophos.Внимание! Атака Zero-day против Internet Explorer!

Компания Trend Micro информирует о новой Zero-day уязвимости в Internet Explorer. И, как говорит разработчик, именно в ответ на это корпорация Microsoft опубликовала «Советы по безопасности», притом что средства нейтрализации все еще находятся в разработке. Уязвимость браузера Internet Explorer (IE) существует благодаря неверной ссылке на указатель в программном коде браузера. При определенных условиях эта ошибка может использоваться для выполнения вредоносного кода.

» Нажмите, для открытия спойлера | Press to open the spoiler «

Источник: THGHugoBo-SS, сегодня столкнулся с этой проблемой, JS код от одного халявного сайта(музыкального, русскоязычного, но сервер находится в США) постоянно просил денег за "безопасность" вашего компьютера. Само-собой 300 руб. за безопасность. AVIRA после ручной настройки справилась, но не до конца. После каждого движения по сайту скрипт выскакивал вновь и AVIRA его блокирует, приходится кликать каждый раз на запрет. Это нормально, заражен не ваш комп, а сайт. Сайт довольно сладкий, дает скачивать музыку lossles бесплатно. Очень богатое содержание. Корова блокирует все, кроме шапки, для скачивания ее приходится отключать. У меня есть IE8 и Опера и Хром, но в данном случае Mozilla намного безопаснее и нагляднее, оставте IE(5-6-7-8) на всякий случай, работайте на альтернативе.

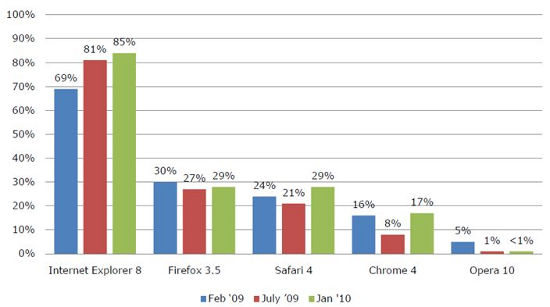

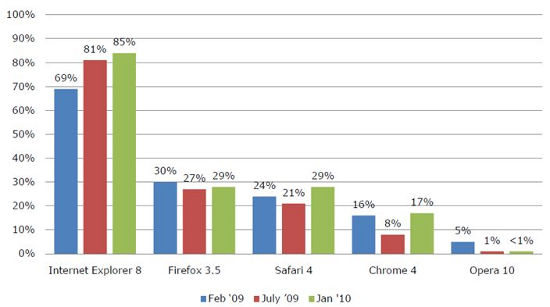

IE8 опережает Chrome 4, Firefox 3.5, Opera 10 и Safari 4 по степени защищенности.

Цитата | Quote

Несмотря на уязвимости, регулярно обнаруживаемые в браузере Internet Explorer 8, а также отсутствие в нем полноценной поддержки примерно 2000 популярных сайтов, есть сферы, в которых детище Microsoft по-прежнему остается вне конкуренции. К числу таких областей относится и защищенность от вредоносного ПО (так называемых malware программ). По данным NSS Labs, браузер Internet Explorer 8 способен блокировать в среднем в три раза больше вредоносных приложений, чем конкурирующие с ним Chrome 4, Firefox 3.5, Opera 10 и Safari 4.

Как видно на опубликованном графике, сейчас Internet Explorer 8 блокирует 85 процентов прямых угроз, тогда как вторые по этому показателю браузеры Safari 4 и Firefox 3.5 способны отследить лишь 29 процентов угроз. А наименее безопасным является браузер Opera 10, отсекающий менее одного процента вредоносных программ. Нельзя не отметить и последовательный рост безопасности Internet Explorer 8, чья защищенность с февраля 2009 года по январь 2010 года выросла на 16 процентов (с 69 до 85 процентов).

При этом аналогичные показатели остальных популярных браузеров за тот же период времени колебались, а безопасность Opera 10 и вовсе снизилась более чем в пять раз. Столь высокий уровень безопасности в Internet Explorer 8 реализован благодаря специальной функции SmartScreen Filter, разработанной для защиты пользователей от интернет-атак. Согласно собственной статистике Microsoft, по меньшей мере, в одной из 250 загрузок, произведенных пользователями, содержится вредоносный программный код, способный впоследствии заразить компьютер конечного пользователя. Таким образом, по мнению разработчиков, применение браузера Internet Explorer 8 является наилучшим выбором для защиты от онлайн-угроз.

Как видно на опубликованном графике, сейчас Internet Explorer 8 блокирует 85 процентов прямых угроз, тогда как вторые по этому показателю браузеры Safari 4 и Firefox 3.5 способны отследить лишь 29 процентов угроз. А наименее безопасным является браузер Opera 10, отсекающий менее одного процента вредоносных программ. Нельзя не отметить и последовательный рост безопасности Internet Explorer 8, чья защищенность с февраля 2009 года по январь 2010 года выросла на 16 процентов (с 69 до 85 процентов).

При этом аналогичные показатели остальных популярных браузеров за тот же период времени колебались, а безопасность Opera 10 и вовсе снизилась более чем в пять раз. Столь высокий уровень безопасности в Internet Explorer 8 реализован благодаря специальной функции SmartScreen Filter, разработанной для защиты пользователей от интернет-атак. Согласно собственной статистике Microsoft, по меньшей мере, в одной из 250 загрузок, произведенных пользователями, содержится вредоносный программный код, способный впоследствии заразить компьютер конечного пользователя. Таким образом, по мнению разработчиков, применение браузера Internet Explorer 8 является наилучшим выбором для защиты от онлайн-угроз.

Источник: www.ferra.ru

На FERRA "забыли" первести подовину статьи , где руководитель проекта IE8, Eric Lawrence, расхваливает, какой он, ишак (IE), белый и пушистый, и как они заблокировали 560 млн запросов к страницам, а в день блокируют 3 млн запросов и дальше бла-бла о своей крутости ( кому интересно, ссылка выше).

Закономерный и риторический вопрос от полной статьи возник: кто заказывает "музыку" в NSS Labs. Отчет: .

И вопрос: должен ли браузер заниматься , в нагрузку, данной работой, или, все же, этот удел спец ПО?

Закономерный и риторический вопрос от полной статьи возник: кто заказывает "музыку" в NSS Labs. Отчет:

И вопрос: должен ли браузер заниматься , в нагрузку, данной работой, или, все же, этот удел спец ПО?

Хакер заблокировал больше 100 автомобилей

В американском городе Остин, штата Техас, произошел примечательный случай – бывший работник компании по продаже автомобилей дистанционно вывел из строя более 100 машин. Неисправности выражались в том, что машины вообще отказывались заводиться, либо включали звуковой сигнал посреди ночи.

» Нажмите, для открытия спойлера | Press to open the spoiler «

По материалам сайта Wired.Цитата | Quote

«Лаборатория Касперского» предупредила о всплеске активности червя Koobface, активно заражающего сайты социальных сетей. Вредоносная программа атакует такие популярные порталы как Facebook и Twitter, и использует взломанные сайты в качестве собственных командных серверов.

По наблюдениям группы исследователей «Лаборатории Касперского», в течение трех последних недель командные серверы Koobface отключались или подвергались лечению в среднем три раза в сутки. Командные серверы используются для посылки удаленных команд и обновлений на все компьютеры, зараженные данным червем.

Сначала количество работающих командных серверов червя постоянно снижалось: 25 февраля их было 107, а 8 марта уже 71. Однако затем в течение всего двух суток их число выросло вдвое, до 142. По состоянию на 18 марта количество серверов составило 79, так что в ближайшее время стоит ожидать очередного роста.

Проследить количество командных серверов Koobface можно, оценив географическое распределение IP-адресов, через которые происходит обмен информацией с зараженными компьютерами. В первую очередь количество серверов увеличилось в США — их доля выросла с 48% до 52%.

Советы «Лаборатории Касперского» пользователям:

По наблюдениям группы исследователей «Лаборатории Касперского», в течение трех последних недель командные серверы Koobface отключались или подвергались лечению в среднем три раза в сутки. Командные серверы используются для посылки удаленных команд и обновлений на все компьютеры, зараженные данным червем.

Сначала количество работающих командных серверов червя постоянно снижалось: 25 февраля их было 107, а 8 марта уже 71. Однако затем в течение всего двух суток их число выросло вдвое, до 142. По состоянию на 18 марта количество серверов составило 79, так что в ближайшее время стоит ожидать очередного роста.

Проследить количество командных серверов Koobface можно, оценив географическое распределение IP-адресов, через которые происходит обмен информацией с зараженными компьютерами. В первую очередь количество серверов увеличилось в США — их доля выросла с 48% до 52%.

Советы «Лаборатории Касперского» пользователям:

- Будьте осторожны при открытии ссылок в сообщениях подозрительного содержания, даже если вы получили их от пользователя, которому доверяете.

- Используйте современный браузер последней версии: Firefox 3.x, Internet Explorer 8, Google Chrome, Opera 10.

- По возможности не раскрывайте в сети личную информацию: домашний адрес, телефонный номер и т. д.

- Регулярно обновляйте антивирусное ПО на вашем компьютере, чтобы обезопасить себя от новейших версий вредоносных программ.

Источник_http://www.kaspersky.ru/

SoftoRooM © 2004-2024